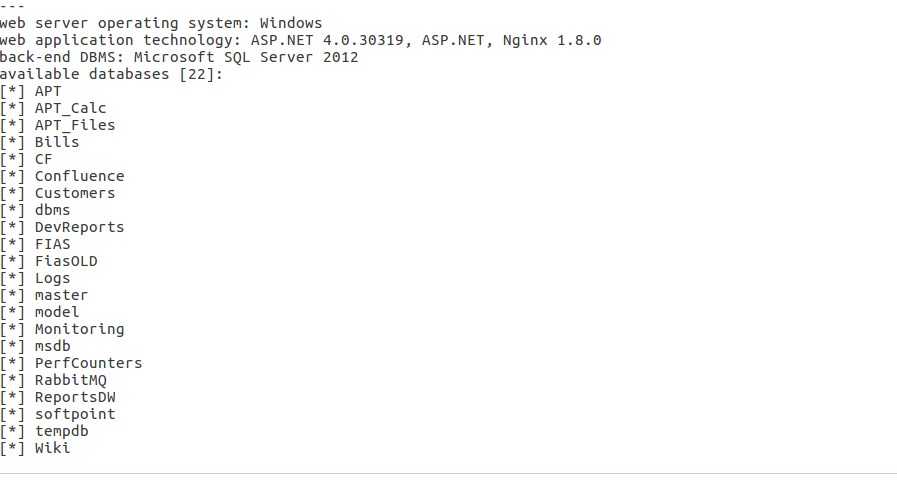

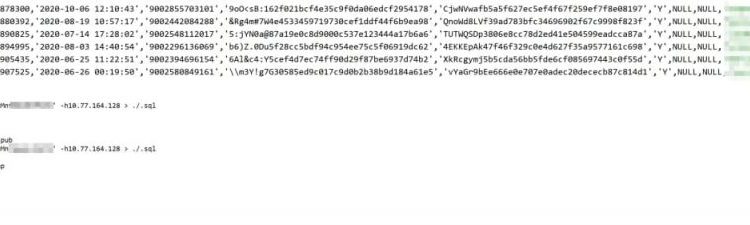

Как сообщает Телеграм канал утечки информации , также выставлена на продажу база данных с 4 млн строк данных пользователей, предположительно это клиенты компании. База данных содержит ФИО, дату рождения, телефоны,email, хешированные (MD5) пароли и т.п. В начале декабря неизвестные хакеры атаковали сеть постаматов PickPoint, в результате чего произошел сбой в их работе. Всего открылось 2732 ящика, то есть 25% имеющихся в сети. Атака подвергла риску 49 тысяч заказов на общую сумму 150 миллионов рублей, и в результате было похищено более 1000 заказов .

Как сообщили в пресс службе Pickpoint, “по следам кибератаки началась активность мошенников, которые пытаются продать несуществующие данные. PickPoint не имеет в своей базе данных о ФИО, днях рождения и тем более каких-либо паролей пользователей. Эта информация не передаётся нам со стороны интернет-магазинов, для выдачи заказов мы не запрашиваем ее у получателей, личного кабинета у пользователей PickPoint нет. Это провокация со стороны мошенников, которые используют все возможные методы, чтобы нажиться. Все последствия кибератаки были отработаны в декабре прошлого года. По итогам пострадало 198 заказов, которые полностью компенсированы покупателям“.