В данной статье представляется новый технический способ защиты данных в системах управления базами данных (СУБД). Основываясь на концепции многоуровневой безопасности, предлагается комплексный подход, который позволяет администраторам баз данных эффективно защищать конфиденциальность, целостность и доступность данных. В статье рассматриваются основные принципы и механизмы данного подхода, а также приводятся примеры его успешной реализации.Введение: Современные организации все больше осознают важность защиты данных в своих СУБД. Угрозы со стороны злоумышленников, внутренних и внешних, постоянно эволюционируют, и администраторам баз данных необходимо применять передовые технические решения для обеспечения безопасности данных. В данной статье предлагается новый подход, основанный на многоуровневой безопасности, который позволяет эффективно защищать данные в СУБД.

ПодробнееВажность обеспечения безопасности баз данных: защита ценных информационных активов

“Современные вызовы и эффективные стратегии защиты”

В современном информационном обществе, где данные являются одним из самых ценных активов, обеспечение безопасности баз данных становится неотъемлемой частью успешной бизнес-стратегии.

ПодробнееБазу данных CDEK опять взломали.

По информации из телеграмм канала “Утечки информации” база данных CDEK была взломана.

В этот раз под удар попала платформа для заказов товаров за рубежом CDEK.Shopping и маркетплейс CDEK.MARKET. Злоумышленникам удалось слить базу данных с информацией о120 тысячах пользователей. Среди похищенных данных есть : хеш пароля , имя, фамилия, email, login, телефон.

В дампе «CDEK.Shopping» находится 19,839 строк:

🌵 имя

🌵 адрес эл. почты

🌵 хешированный (bcrypt) пароль

🌵 телефон

🌵 дата рождения

🌵 дата создания и обновления профиля (с 19.04.2022 по 15.08.2022)

В дампе «CDEK.MARKET» 100,000 строк:

🌵 имя/фамилия

🌵 логин

🌵 адрес эл. почты

🌵 телефон

🌵 хешированный (MD5 с солью) пароль

🌵 дата создания профиля и последнего входа в систему (с 27.08.2018 по 15.03.2022)

Совсем недавно СДЭК уже ломали, даже два раза – в июле и феврале . В прошлый раз была слита вся информация о всех клиентах службы доставки.

*

База данных ГИБДД не работала больше суток по всей России

Больше суток база данных ГИБДД была недоступна. Технический сбой в работе ведомственных информационных ресурсов произошел из-за коммунальной аварии в серверных помещениях. Компьютеры, на которых хранятся массивы данных по линии работы Госавтоинспекции, залило водой, сообщает пресс-служба ГУ МВД России по Иркутской области.

В течение полутора суток технические специалисты МВД России в круглосуточном восстанавливали серверы. В настоящее время задача выполнена — доступ к ведомственным информационным ресурсам возобновлен в полном объеме.

В связи с чем 20 декабря объявлен рабочим для всех регистрационно-экзаменационных подразделений Госавтоинспекции. Граждане могут обратиться за получением государственных услуг как в электронном виде, так и в порядке живой очереди.

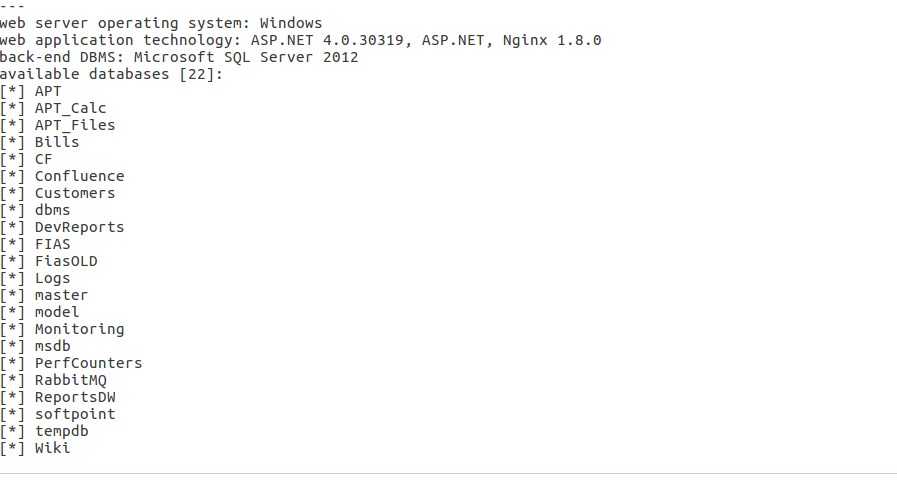

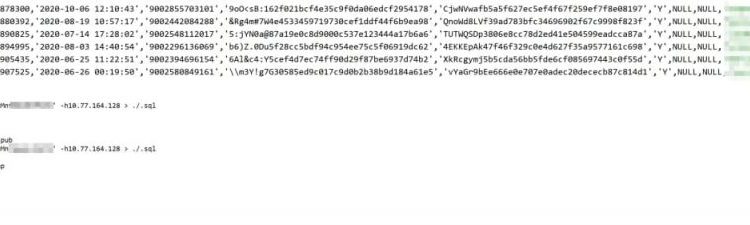

В результате использования уязвимости на Pickpoint.ru в продажу попал дамп SQLi

Как сообщает Телеграм канал утечки информации , также выставлена на продажу база данных с 4 млн строк данных пользователей, предположительно это клиенты компании. База данных содержит ФИО, дату рождения, телефоны,email, хешированные (MD5) пароли и т.п. В начале декабря неизвестные хакеры атаковали сеть постаматов PickPoint, в результате чего произошел сбой в их работе. Всего открылось 2732 ящика, то есть 25% имеющихся в сети. Атака подвергла риску 49 тысяч заказов на общую сумму 150 миллионов рублей, и в результате было похищено более 1000 заказов .

Как сообщили в пресс службе Pickpoint, “по следам кибератаки началась активность мошенников, которые пытаются продать несуществующие данные. PickPoint не имеет в своей базе данных о ФИО, днях рождения и тем более каких-либо паролей пользователей. Эта информация не передаётся нам со стороны интернет-магазинов, для выдачи заказов мы не запрашиваем ее у получателей, личного кабинета у пользователей PickPoint нет. Это провокация со стороны мошенников, которые используют все возможные методы, чтобы нажиться. Все последствия кибератаки были отработаны в декабре прошлого года. По итогам пострадало 198 заказов, которые полностью компенсированы покупателям“.

В свободном доступе оказался MySQL-дамп «РЖД Бонус» (rzd-bonus.ru)

В свободном доступе прямо на официальном сайте «РЖД Бонус» (rzd-bonus.ru) оказался MySQL-дамп (резервная копия) базы данных этого сайта, размером около 2.4 Гб.

Кроме того, в таблице «b_event_log» находился детальный лог доступа пользователей к сайту:

- IP-адрес

- User-Agent и версия ОС

- ID-пользователя

- дата доступа (с 07.08.2020 по 08.10.2020)

Дамп содержал таблицу «b_user», в которой находилось 1,360,836 строк:

- адрес эл. почты

- ID-пользователя

- хешированный (MD5 с солью, в формате CMS «Bitrix») пароль

- дата регистрации и последнего входа в систему

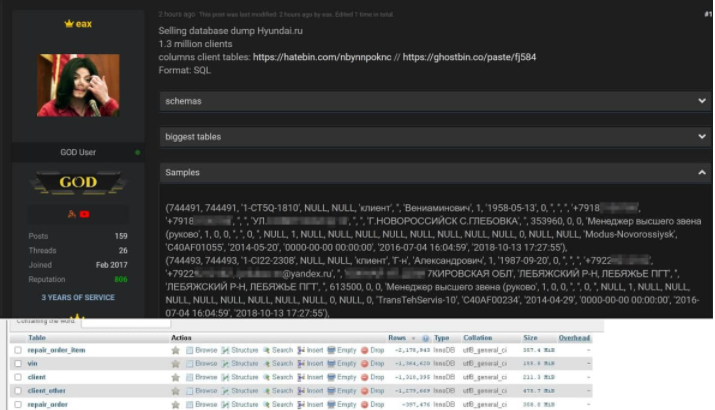

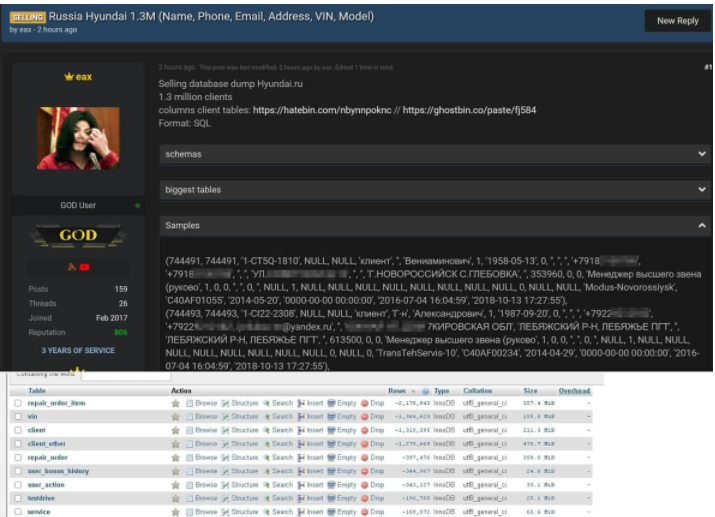

Взлом базы данных hyundai.ru

По сообщению телеграмм канала утечки информации , на теневом форуме появилось объявление о продаже базы данных, содержащей данные 1,3 млн зарегистрированных пользователей сайта hyundai.ru.

Со слов продавца, база содержит информацию о следующих праметрах: Фамилия Имя Отчество, контактные телефоны (домашние, рабочие, мобильные), адреса, email, данные автомобилей (марка, VIN номер) и т.п. База доступна в формате SQL дампа.

Как в России ловят и наказывают за незаконную торговлю персональными данными

Количество публикаций и новостей на тему «задержали и наказали» за последний год резко выросло. Наибольшее число правонарушений было выявлено и доведено до общественности после известных событий с утечками данных в Сбербанке – т.е. сразу после октября 2019 года.

При этом даже с учетом задержки, необходимой для розыска виновных и ведения следствия, количество дел никак не соответствует количеству предложений о продаже данных на черном рынке.

Кого ловят

Львиная доля пойманных – сотрудники сотовых операторов и салонов мобильной связи, а также представители банков, включая тот же Сбербанк.

Как видно, к концу года выросла доля пойманных «пробивщиков», предоставляющих услуги в банковской сфере и особенно операторах связи, на которых в начале года силовые органы практически не обращали внимания, концентрируя внимание на правонарушителях, продающих данные из государственных баз.

За что ловят

Как видно из графика выше, пойманные инсайдеры из разных сфер по-разному монетизируют свои возможности.

Сотрудники государственных организаций, среди которых велика доля IT-специалистов, создают и продают собственные базы данных, содержащие данные, доступ к которым они имеют.

Сотрудники сотовых компаний и салонов сотовой связи продают, в основном, услуги пробива, передавая заинтересованным лицам детализацию звонков и смс-сообщений.

Сотрудники банков все чаще создают «замкнутые» мошеннические схемы, похищая со счетов клиентов деньги или «подключая» людей, данные которых они же и украли, к различным финансовым продуктам, например, выпуская на них кредитные карты или беря кредит наличными.

Кто и как ловит инсайдеров

К сожалению, только в 10% дел есть следы работы службы безопасности компаний – в 90% ловят инсайдеров правоохранительные органы, что говорит об отсутствии принципиальных изменений в корпоративных подходах к охране персональных данных. При этом при работе корпоративной СБ большая часть цепочки остается нераскрытой. Фигурантом становится сам инсайдер, а посредники и, тем более, покупатели остаются за кадром.

Практически во всех делах, связанных с пробивом мобильных операторов, фигурируют сотрудники офисов продаж и салонов сотовой связи, которые продолжают иметь неконтролируемый доступ к информации об абонентах.

Практически во всех случаях следствие ведет ФСБ. В случае банковских мошенничеств, дело практически всегда возбуждается по заявлению потерпевшего, обнаружившего пропажу средств или долг самостоятельно.

Выводы

Несмотря на повышение активности правоохранительных органов, ситуация с утечками данных не улучшается и не улучшится в 2020 году. Банки так и не могут выявить источники крупных утечек, операторы связи не задумываются даже об ограничении доступа к персональным данным абонентов, а правоохранительные органы ловят мелких торговцев, попадающихся на пренебрежении собственной информационной безопасности. На ситуацию в банковской сфере также отрицательно влияет появление группы профессиональных вербовщиков, не только ведущих поиск сотрудников банков и затем склоняющих к совершению преступлений, но и обучающих их первичным методам противодействия системам контроля.

Прошлый обзор я закончил на начале марта 2019 года, поэтому начнем с середины того же месяца. Поехали…

Март 2019.

По данным прокуратуры города Ульяновск, заместитель директора по безопасности школы № 57 незаконно получил доступ к сведениям, содержащим персональные данные учащихся, родителей и работников школ Ульяновска и удалил их. Более того, он нашел в интернете вредоносную программу и запустил её на служебном компьютере, чтобы скрыть следы преступления. Ему предъявлено обвинение по ч.3 ст.272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации, повлекший ее уничтожение, совершённый лицом с использованием своего служебного положения), ч.2 ст.273 УК РФ (использование компьютерных программ, заведомо предназначенных для нейтрализации средств защиты компьютерной информации, совершённое лицом с использованием своего служебного положения), уголовное дело направлено в суд.

Бывший сотрудник отдела технической защиты информации администрации города Курган, создал свою собственную программно-информационную систему, содержащую адреса, ИНН, СНИЛС, водительские удостоверения, паспорта, информацию о наличии кредитов в банках и задолженности в сфере ЖКХ и т.п. В силу своего служебного положения мужчина имел доступ к базе данных, куда вносятся сведения из УФМС, ЗАГС, избирательных комиссий, военкоматов, УФСИН, других и учреждений. За денежное вознаграждение 1,5-2 тысячи рублей злоумышленник продавал ‘эти сведения третьим лицам – банкам и коллекторским агентствам. Покупатели переводили деньги на карту его родственников. За нарушение неприкосновенности частной жизни суд назначил виновному наказание в виде штрафа в размере 200 тыс. рублей.

Начальник отделения агентурно-оперативной работы полиции Перми и замначальника отдела по разработке программного обеспечения ГУ МВД России по Пермскому краю продавали персональные данные жителей. Про двух этих полицейских стало известно во время расследования УФСБ по Пермскому краю в отношении трех пермяков, которые за 15 тыс. рублей в месяц предоставляли информацию о жителях Прикамья. На этом они заработали более 18 миллионов рублей. В отношении всех участников преступной группы было возбуждено уголовное дело по статье «Неправомерный доступ к охраняемой информации» (ст. 272 УК РФ). Материалы уголовного дела переданы из ФСБ в краевой СУ СКР по Пермскому краю.

Апрель.

C 2015 по 2017 год начальник дежурной смены ленинского района Новосибирска передавал сведения об умерших похоронным агентам. На торговле этими данными он заработал более 900 тысяч рублей. Деньги переводились ему на банковскую карту. ФИО, дата рождения и смерти, местонахождение умершего – сообщались сотрудникам ритуальных служб через мессенджер. Суд признал 43-летнего бывшего полицейского виновным в совершении двух эпизодов преступлений, предусмотренных п. “в” ч. 5 ст. 290 УК РФ (получение должностным лицом лично взятки в виде денег, за незаконные действия, в крупном размере) и приговорил его к 7 годам 5 месяцам лишения свободы.

Май.

В Новосибирске приговорен к лишению свободы специалист сотового оператора “Мегафон” Илья Ложкин, он признан виновным в разглашении сведений, составляющих коммерческую тайну. В сентябре прошлого года у себя дома специалист “Мегафона” воспользовался логином и паролем для удаленного доступа к персональным данным абонентов оператора сотовой связи. Ложкин сфотографировал экран с персональными данными (имена, фамилии, даты рождения, паспортные данные, места регистрации и информация о балансе номеров) двух абонентов и с помощью мессенджера Telegram переслал фотографии неизвестному, получив взамен 1400 рублей. Суд приговорил специалиста “Мегафона” к полутора годам условного лишения свободы.

Cуд Липецкой области вынес приговор 27-летней бывшей сотруднице банка, признанной виновной в совершении трех эпизодов преступлений, предусмотренных частью первой статьи 158 УК РФ (кража) и частью третьей статьи 183 УК РФ (незаконное использование сведений, составляющих банковскую тайну, без согласия их владельца). В июне 2017 года подсудимая, являясь финансовым консультантом одного из отделений банка, с помощью служебного программного обеспечения похитила со счетов вкладчиков 14 тысяч рублей. Используя персональные данные и составляющие банковскую тайну сведения о счетах трех жителей Брянской области, она оформила перевыпуск их дебетовых карт, с помощью которых обналичила деньги. Один из потерпевших обнаружил списание денег со своего банковского счета и обратился с заявлением в банк. Это стало поводом для проведения проверки службой собственной безопасности банка и возбуждения уголовного дела следственными органами. Приговором суда виновной назначено наказание в виде штрафа в сумме 100 тысяч рублей.

В Уфе начато расследование уголовного дела в отношении 31-летней сотрудницы банка. Женщина скопировала данные клиентов и отправила их себе на почту. Позже она передала эти данные сотруднику другого банка. За разглашение сведений, составляющих банковскую тайну, бывшей сотруднице банка грозит наказание либо в виде штрафа, принудительных работ, либо, в самом крайнем случае – лишения свободы. Суд принял решение отправить под арест начальника отдела по расследованию дорожно-транспортных происшествий СУ УМВД России по г. Омску Алексея Липина. По данным Следственного комитета, в отношении Алексея Липина заведено уголовное дело по ч.2, ч.3 ст. 290 УК РФ (получение взятки). Липин передавал своему знакомому адвокату персональные данные омичей, пострадавших в ДТП, а самих потерпевших убеждал обратиться за оказанием юридической помощи именно к этому адвокату.

Районный суд Великого Новгорода вынес обвинительный приговор частному детективу, признанному виновным в совершении четырех преступлений, предусмотренных ч. 1 ст. 272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации, если это деяние повлекло копирование компьютерной информации), и одного преступления, предусмотренного ч. 2 ст. 272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации, если это деяние повлекло копирование компьютерной информации, совершенный из корыстной заинтересованности). Частный детектив, используя доверительные отношения с сотрудниками областного УМВД, неоднократно получал неправомерный доступ к персональных данным неопределенного числа граждан, посредством предоставленного ему во временное пользование компьютера, подключённого к интегрированным банкам данных (ИБД) ИЦ УМВД России по Новгородской области. Со своих клиентов детектив получал по 3 тысячи рублей за собранные из баз УМВД данные. Ему назначено наказание в виде штрафа в размере 150 тысяч рублей.

Июнь.

Ленинский районный суд Курска рассматривает уголовное дело, главным фигурантом которого является бывший менеджер по продажам одного из банков, она обвиняется в неправомерном доступе к охраняемой законом компьютерной информации. По версии следствия, обвиняемая осуществила от имени банка обработку персональных данных трех человек без их ведома и присутствия. Были выпущены карты, с которых потом снимались деньги. Ущерб превысил 1 миллион рублей.

21-летняя бывшая сотрудница компании, оказывающей услуги связи на территории Брянска, имея доступ к базе персональных данных абонентов передала подруге сведения о телефонных соединениях ее жениха. В отношении нее возбудили дело по статье 138 УК РФ (нарушение тайны телефонных переговоров, совершенное с использованием служебного положения).

Сотрудники Управлении ФСБ России по Ростовской области задержали 2-х человек, занимавшихся продажами детализаций телефонных звонков и паспортных данных жителей Ростовской области. Один из задержанных работал в салоне сотовой связи одного из операторов и имел доступ к конфиденциальной информации абонентов. Клиентов преступники находили через форумы «пробивов». «Бизнес» ростовских пробивщиков продержался всего месяц и за это время они успели «пробить» 100 человек. Суд оштрафовал преступников на 100 тыс. рублей каждого.

Июль.

В Костроме предстанет перед судом 39-летний участковый уполномоченный полиции, который с августа по октябрь 2018 года за деньги передавал персональные данные умерших и информацию о местонахождении тел частному похоронному бюро. Бывший полицейский успел получить от взяткодателей наличными как минимум 12 тыс. рублей. Ему предъявили обвинение по части 3 статьи 290 УК РФ “Получение должностным лицом лично взятки в виде иного имущества за совершение действий в пользу взяткодателя, если указанные действия входят в служебные полномочия должностного лица либо если оно в силу должностного положения может способствовать указанным действиям, за незаконные действия”. Обвиняемому грозит до восьми лет заключения и крупный штраф. Дело передано для рассмотрения по существу в Свердловский районный суд Костромы.

По информации прокуратуры Астраханской области, руководитель «Бюро судебно-медицинской экспертизы», отвечающий, в том числе, за конфиденциальность персональных данных граждан, 27 декабря 2018 года получил от индивидуального предпринимателя, который занимался оказанием ритуальных услуг, 27 тыс. рублей за предоставление ему информации об умерших.

В г. Муром Владимирской области вынесен приговор 23-летнему бывшему сотруднику АО «Русская телефонная Компания» (розничная сеть «МТС»), который занимался продажей детализации телефонных переговоров клиентов «МТС». Как установило следствие и суд, в течение нескольких дней января 2017 года бывший сотрудник неоднократно подделывал заявления от имени клиентов компании «МТС» на получение сведений о соединениях (детализация звонков), а при получении данных копировал их на сменный носитель. Сотрудник направил от имени клиентов 43 сервисных запроса. Он признан виновным по ч. 2 ст. 138 УК РФ (нарушение тайны телефонных переговоров), ч. 3 ст. 272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации) и ч. 3 ст. 183 УК РФ (незаконное получение сведений, составляющих коммерческую тайну) и приговорен к штрафу в 240 тысяч рублей.

Прокуратура Набережных Челнов возбудила административное дело на бывшего работника Комсомольского ТИКа (территориальная избирательная комиссия), скопировавшего персональные данные избирателей. 37-летний специалист 1 разряда по информационному обеспечению ГАС РФ «Выборы», перед своим увольнением в 2017 году, скопировал на USB-флешку базу данных 56 тысяч избирателей (паспортные данные, адреса, телефоны, имена и прочие персональные данные), после чего вынес ее за пределы служебного помещения. Бывшему сотруднику ТИКа инкриминируют нарушение ч. 1. ст. 13.1 КоАП РФ «Нарушение законодательства в области персональных данных», которая влечет за собой предупреждение или административный штраф гражданину от 1 тыс. до 3 тыс. рублей.

Суд в Тбилисском районе Краснодарского края вынес приговор в отношении 34-летнего старшего оперуполномоченного отдела уголовного розыска районного ОМВД, признав его виновным в злоупотреблении полномочиями и приговорил к 2,5 годам заключения, а также лишил его права занимать должности в правоохранительных органах. С февраля по ноябрь 2018-го года бывший оперуполномоченный предоставил паспортные данные как минимум 15-ти граждан неустановленному лицу, выгружая текстовую информацию и сканы паспортов со сведениями о серии, номере, месте регистрации и дате выдачи.

МВД России по Хабаровскому краю направило в суд уголовное дело (по ч. 4 ст. 159 УК РФ «Мошенничество») в отношении менеджера по работе с ключевыми клиентами отдела корпоративных продаж одного из банков Хабаровска. 33-летний обвиняемый имел доступ к клиентской базе банка и знал порядок оформления кредитных договоров посредством мобильного приложения. Он вносил изменения в персональные данные клиентов, направлял в банк фиктивные заявления на получение кредитов. Злоумышленник указывал номера телефонов, находящихся у него в пользовании. Посредством мобильного приложения, подключенного к указанным им номерам телефонов, злоумышленник оформлял кредитные договоры на клиентов банка без согласия и фактического присутствия заемщиков. Обвиняемый воспользовался персональными данными семи клиентов банка для получения потребительских кредитов по 17-ти кредитным договорам на общую сумму около 6,7 млн. рублей.

Август.

Районный суд г. Улан-Удэ признал виновной по двум статьям (неправомерный доступ к компьютерной информации и незаконное разглашение сведений, составляющих коммерческую тайну) бывшего специалиста офиса продаж оператора сотовой связи. 25-летняя девушка, в августе-сентябре 2018 года, копировала персональные данные абонентов и отправляла неустановленному лицу через интернет. За это бывшая сотрудница оператора связи получила вознаграждение в сумме 6 тысяч рублей. Девушке назначили наказание в виде трех лет лишения свободы условно с испытательным сроком два года.

В июне 2017 года две бывшие сотрудницы филиала банка в Сахалинской области, оказывающего услуги по предоставлению потребительских кредитов, оформили на ничего не подозревающих граждан 2 кредитных договора и приобрели по ним три смартфона, которые позже сдали в ломбард. Бывшие эксперты прямых продаж банка, в чьи обязанности входила работа с персональными данными клиентов и их фотографирование, сохранили себе копии документов двух граждан, обращавшихся за кредитом, но так его и не взявших, после чего оформили на них займы размером 100 и 47 тысяч рублей. Санкции статьи (мошенничество, совершенного группой лиц по предварительному сговору), инкриминируемой обвиняемым, предусматривают до пяти лет лишения свободы.

Сентябрь.

В Тюмени направлено в Центральный районный суд дело частного детектива, который незаконно собирал данные о частной жизни граждан. В ноябре 2018 года владелец одного из салонов красоты обратился к частному детективу с заказом расследовать кражу сотрудниками салона базы данных клиентов. Частный детектив незаконным способом получил информацию о личной жизни одной из бывших сотрудниц салона, а также членов ее семьи. Детектив передал заказчику сведения о месте регистрации, номерах мобильных телефонов, о действующих и ранее выданных паспортах, о движении денежных средств по банковским счетам. За свою работу он получил более 120 тысяч рублей. 42-летнего частного детектива обвиняют по статьям «Нарушение неприкосновенности частной жизни» и «Превышение полномочий частным детективом».

В городе Алексин Тульской области местный житель за 1 тысячу рублей продал базу данных клиентов коммерческого банка из Нижнего Новгорода. В отношении 46-летнего мужчины возбуждено уголовное дело по ч. 1 ст. 137 УК РФ (незаконное распространение сведений о частной жизни, составляющих личную тайну). Обвиняемому избрана мера пресечения в виде подписки о невыезде. Дело направлено в Алексинский городской суд для рассмотрения по существу.

Октябрь.

В Москве задержан сотрудник Сбербанка, который похитил данные платежных карт и персональные данные клиентов банка. Им оказался руководитель сектора одного из бизнес-подразделений банка 1991 года рождения. Сбербанк официально признал кражу только 5 тыс. записей (первоначально заявляя вообще только о 200 пострадавших), несмотря на факт публикации в открытом доступе данных значительно большего количества.

Кировский районный суд Перми рассмотрит уголовное дело в отношении бывшего и.о. начальника отдела уголовного розыска ОП №3 УМВД Перми и частного детектива. В июле 2018 года бывший полицейский за небольшое вознаграждение (3 тысячи рублей) передал частному детективу данные из базы МВД в отношении двух граждан: сведения о судимости, паспортные данные, номера телефонов, информацию о личных автомобилях. Действия должностного лица квалифицированы по ч. 3 ст. 272 УК РФ (“Неправомерный доступ к компьютерной информации с использованием своего служебного положения, группой лиц по предварительному сговору”), ч. 1 ст. 291.2 УК РФ (“Мелкое взяточничество”). Уголовное дело возбудили также против частного детектива, ему предъявлено обвинение по ч. 1 ст. 291.2 УК РФ, ч. 3 ст. 272 УК РФ и ч. 1 ст. 137 УК РФ (“Нарушение неприкосновенности частной жизни”). Максимальное наказание за совершение данных преступлений – лишение свободы сроком до пяти лет.

Суд во Владивостоке вынес приговор по уголовному делу в отношении менеджера отдела продаж и обслуживания одной из компаний связи, которая признана виновной в совершении преступления, предусмотренного ч. 4 ст. 274.1 УК РФ (неправомерный доступ к охраняемой компьютерной информации, содержащейся в критической информационной инфраструктуре Российской Федерации, что повлекло причинение вреда критической информационной инфраструктуре Российской Федерации, совершенное лицом с использованием своего служебного положения). Имея доступ к автоматизированной системе, она осуществила копирование компьютерной информации, содержащей персональные данные абонентов. После чего по просьбе знакомого переслала указанные сведения на его электронный адрес. Признав подсудимую виновной в совершении указанного преступления, суд назначил ей наказание в виде в виде 3 лет лишения свободы с лишением права заниматься деятельностью, связанной с доступом к критической информационной инфраструктуре РФ сроком на 2 года. В соответствии со ст. 73 УК РФ наказание в виде лишения свободы назначено условно с испытательным сроком на 2 года.

По версии прокуратуры Новосибирской области, с 22 августа 2016 года по 11 сентября 2017-го бывший оперуполномоченный подразделения экономической безопасности и противодействия коррупции УМВД по Новосибирску, злоупотребляя своими полномочиями, трижды незаконно получил из базы данных информационного центра ГУ МВД России по Новосибирской области сведения о персональных данных граждан. Речь идёт о паспортных данных, фотографиях, адресах, телефонах, сведениях о привлечении к уголовной и административной ответственности и другой информации, которую обвиняемый передавал по WhatsApp своему знакомому в Москву. 35-летний бывший полицейский обвиняется в «злоупотреблении должностными полномочиями» (ч. 1 ст. 285 УК РФ) и «незаконном собирании и распространении сведений о частной жизни лиц с использованием служебного положения» (ч. 2 ст. 137 УК РФ). Свою вину он не признал, отказавшись от дачи каких-либо пояснений.

В Воркуте 23-летний специалист по обслуживанию клиентов оператора сотовой связи предстал перед судом за то, что в период с января по апрель 2019 года, за 40,5 тыс. рублей передал неустановленному лицу данные семи абонентов. Суд вынес обвинительный приговор и назначил наказание в виде лишения свободы условно на срок один год.

Прокуратура Хакасии обвинила 25-летнего работника магазина сотовой связи в преступлениях по статьям «неправомерный доступ к компьютерной информации» и «незаконное получение и разглашение сведений, составляющих коммерческую тайну» (ч. 3 ст. 272 и ч. 3 ст. 183 Уголовного кодекса РФ). В августе 2019 года сотрудник магазина, принадлежащего одному из основных операторов сотовой связи, передавал постороннему лицу персональные данные клиентов.

Ноябрь.

Прокуратура Фрунзенского района Петербурга утвердила обвинительное заключение по уголовному делу в отношении гражданина, обвиняемого по статье «кража, совершенная с банковского счета». По версии следствия, в декабре 2018 года сотрудник банковского учреждения, имея доступ к персональным данным клиентов банка, изготовил платежную карту на имя одного из клиентов. Кроме того, обвиняемый получил пин-код для карты, после чего с помощью банкомата похитил денежные средства в размере 20 тыс. рублей, принадлежащие клиенту банка, которыми погасил собственную задолженность по ипотечному договору.

В Нижнем Новгороде возбуждено уголовное дело по признакам преступления, предусмотренного ч. 2 ст. 183 УК РФ (Незаконные разглашение или использование сведений, составляющих коммерческую, налоговую или банковскую тайну, без согласия их владельца лицом, которому она была доверена или стала известна по службе или работе), в отношении сотрудника Сбербанка, подозреваемого в разглашении коммерческой тайны. Следствием установлено, что в октябре 2019 главный специалист отдела контроля качества Управления исполнительного производства Регионального центра сопровождения операций розничного бизнеса г. Нижний Новгород Центра сопровождения государственных продуктов и сервисов Операционного центра ПАО “Сбербанк”, на своем рабочем месте получил сведения о счетах клиентов банка и затем передал их неустановленному лицу. Обвиняемому избрана мера пресечения в виде подписки о невыезде и надлежащем поведении.

Житель города Копейск (Челябинская область) договаривался с работниками компаний-операторов сотовой связи о продаже базы телефонных номеров и затем перепродавал полученные сведения. С клиентами мужчина связывался посредством неназванных “популярных мессенджеров”. Этой деятельностью он занимался больше года, прежде чем его поймали сотрудники УФСБ России по Челябинской области. Речь идет о продаже номеров более ста абонентов. Суд признал мужчину виновным в незаконном получении и разглашении информации, которая составляет коммерческую тайну (ч.3 ст. 183 УК России) и приговорил к двум годам лишения свободы условно.

В Ставрополе суд вынес приговор бывшему сотруднику банка, который продавал данные клиентов. Было установлено, что 23-летний банковский служащий, пользуясь служебным положением и доступом к информации, фотографировал данные клиентов с монитора рабочего компьютера и отправлял их третьему лицу за денежное вознаграждение. За все время он успел продать информацию 4 клиентов банка. Суд признал мужчину виновным и приговорил его к полутора годам лишения свободы условно.

В городе Киров возбуждены уголовные дела по ст. 183 (незаконное получение и разглашение сведений, составляющих коммерческую тайну) и 272 (неправомерный доступ к компьютерной информации) в отношении бывшего сотрудника салона сотовой связи. Установлено, что в феврале-марте текущего года, 23-летний менеджер салона связи предоставлял неизвестному лицу за деньги информацию о принадлежности паспортных данных и телефонных номеров конкретным гражданам. Фотографируя монитор с нужными данными, он отправлял фотографии заказчику с помощью мессенджера. За все время злоумышленник успел передать данные ста человек. За каждого абонента ему платили 150 рублей.

Декабрь.

19 –летняя жительница Омска, работая в салоне сотовой связи успела «слить» персональные данные 19-ти абонентов оператора связи. Как установило следствие, неизвестный мужчина через соцсеть предложил ей продавать персональные данные абонентов: ФИО, паспортные данные и т.п. Девушка обвиняется в совершении преступлений по ч. 3 ст. 272 УК РФ (неправомерный доступ к компьютерной информации), ч. 3 ст. 30 ч. 3 ст. 272 УК РФ (покушение на неправомерный доступ к компьютерной информации), ч. 3 ст. 183 УК РФ (незаконное получение и разглашение сведений, составляющих коммерческую тайну). Ей грозит штраф до 1,5 млн рублей либо лишение свободы на срок до пяти лет.

В начале июня 2019 года, 21-летний сотрудник сотовой компании осуществил незаконный доступ через информационно-биллинговую систему к информации о детализации телефонных соединений клиентки и скопировал эти сведения. Житель города Владимир, таким образом захотел поближе познакомиться с девушкой. Молодому человеку теперь грозит наказание в виде штрафа в размере до 300 тысяч рублей или лишение свободы на срок до четырех лет.

Следственными органами Московского межрегионального следственного управления на транспорте СК России предъявлено обвинение жителю Краснодарского края 1993 года рождения в совершении преступлений, предусмотренных ч. 1 ст. 183 УК РФ (незаконное получение и разглашение сведений, составляющих коммерческую тайну) и ч. 1 ст. 272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации). Следствием установлено, что в июне 2019 года молодой человек, используя для авторизации незаконно добытые учетные записи двух пользователей работников ОАО «РЖД» и 96 уникальных IP-адресов, совершил неправомерный доступ к охраняемой законом информации, находящейся на внутренних ресурсах организации. После этого он произвел незаконное копирование нескольких сотен тысяч (703 тыс.) фотографий и сведений руководства ОАО «РЖД» и иных работников указанной организации, являющихся персональными данными.

ФСБ задержала сотрудника салона сотовой связи в Кургане, продававшего персональные данные клиентов оператора из различных регионов РФ. Менеджер по продажам передал «заказчикам» личные данные более 100 абонентов оператора связи с августа по сентябрь 2019 года. Установлено, что неизвестные лица через мессенджер вышли на обвиняемого с предложением за вознаграждение предоставлять информацию о принадлежности телефонных номеров граждан и их паспортных данных. В настоящее время СУ УМВД России по Курганской области возбуждено уже более 20 уголовных дел по части 3 статьи 183 УК РФ (“Незаконные получение и разглашение сведений, составляющих коммерческую, налоговую или банковскую тайну”). Обвиняемому грозит до 5 лет лишения свободы.

Против 43-летней сотрудницы «Сбербанка» возбуждено уголовное дело о разглашении конфиденциальных сведений, составляющих банковскую тайну. По версии следствия, менеджер по обслуживанию клиентов передала своей знакомой конфиденциальную информацию об открытых в банке счетах и находящихся на них денежных средствах, принадлежащих жителю Калининграда. На менеджера завели уголовное дело по части 2 статьи 183 УК РФ (“Незаконные получение и разглашение сведений, составляющих коммерческую, налоговую или банковскую тайну”). Максимальное наказание, которое может грозить сотруднице банка, три года лишения свободы.

В Самаре осужден экс-сотрудник оператора сотовой связи «МТС» за продажу данных абонентов. Специалист центра клиентского сервиса ПАО «МТС» Сергей Моргунов 1996 года рождения, копировал детализации абонентов компании и передавал их за денежное вознаграждение третьим лицам. Злоумышленника задержали 22 апреля 2019 года сотрудники регионального УФСБ. 26 ноября суд Самары признал мужчину виновным в предоставлении неправомерного доступа к охраняемой законом компьютерной информации (ч.3 ст.272 УК РФ) и оштрафовал его на 150 тыс. руб.

В Оренбурге менеджер салона сотовой связи уличен в продаже персональных данных клиентов. Используя свое служебное положение и имея доступ к компьютерной информации, менеджер копировал карточки абонентов на флешку и затем продавал. Всего доказано шесть эпизодов преступления. Как сообщает Центральный районный суд Оренбурга, с учетом всех обстоятельств дела, молодого человека признали виновным по части 3 статьи 272 УК РФ («Неправомерный доступ к компьютерной информации») и назначили наказание в виде ограничения свободы на полтора года.

Самарский суд признал виновным в семи эпизодах преступлениях 31-летнего специалиста ПАО «ВымпелКом» и назначил ему наказание в виде 6 месяцев лишения свободы условно с испытательным сроком 6 месяцев. Мужчину обвиняли по ч. 3 ст. 272 УК РФ (“Неправомерный доступ к охраняемой законом компьютерной информации, повлекшей модификацию компьютерной информации, из корыстной заинтересованности, с использованием служебного положения”). Он познакомился в соцсети с неким гражданином, предложившим за деньги заменять SIM-карты конкретных абонентов. 12 мая 2019 г. сотрудник «ВымпелКома» незаконно получил доступ к персональным данным клиентов и произвел замену SIM-карты. Во Владимирской области ФСБ задержала сотрудника ПАО «Вымпелком-Коммуникации» (торговая марка «Билайн»), копировавшего и продававшего данные абонентов связи. Сотрудник офиса продаж владимирского отделения компании копировал файлы на свой мобильный телефон и отправлял их знакомому. Всего он продал конфиденциальные данные из базы три раза: в марте, мае и сентябре. Обвиняемому предъявлены несколько эпизодов противоправной деятельности по ч.3 ст.272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации) и ч.2 ст.138 УК РФ (нарушение тайны телефонных переговоров и переписки с использованием служебного положения). Уголовное дело направлено в прокуратуру Владимирской области для утверждения обвинительного заключения и направления в суд.

Басманный суд Москвы признал виновными трех человек по делу о взломе электронных систем продажи билетов компаний РЖД и S7. Хакеров обвиняли по ч. 1, 2 ст. 210 УК РФ (создание преступного сообщества, участие в преступном сообществе) и ч. 2, ч. 4 ст. 159.6 УК РФ (мошенничество в сфере компьютерной информации, совершенное организованной группой). Суд признал Максима Матюшева, Андрея Жданова и Кирилла Кулабухова виновными в организации преступного сообщества, участии в преступном сообществе и мошенничестве в сфере компьютерной информации. Матюшев приговорен к 13 годам лишения свободы с отбыванием в колонии строгого режима, Жданов – к 12,5 года колонии строгого режима, Кулабухов – к 10 годам колонии общего режима. Суд и следствие установили, что молодые люди рассылали в организации, осуществляющие продажу железнодорожных билетов, электронные письма с вредоносной программой. С помощью нее обвиняемые получали доступ к логину и паролю личных кабинетов кассиров организаций. Через интерфейс кассира соучастники вводили информацию о подставных пассажирах в электронную квитанцию и проводили платеж за счет организации, после чего обналичивали деньги через сдачу билетов в кассы. За время существования сообщества с 2013-го по 2014 год его участники незаконно оформили свыше 5 тыс. электронных маршрутных квитанций на общую сумму более 17 млн рублей.

В Екатеринбурге суд приговорил бывшего сотрудника сотовой компании к трём годам лишения свободы за продажу личных данных абонентов. В период 2018-2019 годов осуждённый неоднократно, находясь на рабочем месте, копировал охраняемую законом информацию о соединениях абонентов оператора сотовой связи на свой телефон. Незаконно скопированные сведения он продавал примерно за 300 рублей за информацию об одном абоненте. Бывший сотрудник признан виновным в совершении преступлений, предусмотренных ч. 2 ст. 138 УК РФ (нарушение тайны телефонных переговоров и иных сообщений граждан, совершённое лицом с использованием своего служебного положения), а также по ч. 3 ст. 272 УК РФ (неправомерный доступ к охраняемой законом компьютерной информации, если это деяние повлекло копирование компьютерной информации, совершенного из корыстной заинтересованности, совершённое лицом с использованием своего служебного положения).

Январь 2020.

Суд Нижнего Тагила признал виновным бывшего сотрудника телефонной компании Игоря Киселева за нарушение тайны телефонных переговоров граждан и неправомерный доступ к охраняемой законом компьютерной информации. Киселев, являясь специалистом офиса продаж, скопировал служебную информацию, содержащую коммерческую тайну своего работодателя и конфиденциальную информацию (детализацию звонков) по телефонным переговорам потерпевшей, подделав заявление от ее имени и за денежное вознаграждение передал (по электронной почте) ее заказчику. Следствию не удалось установить, кому именно были переданы данные. Суд назначил Киселеву наказание в виде 1 года 3 месяцев ограничения свободы.

В Астраханской области специалист отдела обслуживания и продаж одной из компаний оператора сотовой связи стала фигурантом уголовного дела по ч. 2 ст. 138 УК РФ (нарушение тайны телефонных переговоров и иных сообщений). Женщина, используя служебное положение, осуществила незаконный доступ к информации, в которой содержались сведения о входящих и исходящих соединениях номера мобильного телефона своей сотрудницы.

В Волгоградской области завершено расследование уголовного дела в отношении 26-летнего Антона Бутурлакина, сотрудника ООО «Национальная служба взысканий», обвиняемого в разглашении банковской тайны. В Октябре 2019 года его задержали по подозрению в продаже через интернет персональных данных клиентов нескольких банков, в том числе Сбербанка. Как считает следствие, Антон Бутурлакин в силу занимаемой должности имел доступ к специальному программному обеспечению, которое используется для обеспечения контроля над электронными документами, содержащими банковскую тайну. Решив заработать, он скопировал реестр должников Сбербанка, содержащий в себе личные данные клиентов, и разместил на одном из интернет-форумов объявление о продаже этих сведений. Бутурлакин полностью признал вину.

В Краснодаре возбуждено уголовное дело в отношении менеджера Краснодарского отделения ПАО “Сбербанк”, подозреваемой в незаконном получении сведений, составляющих банковскую тайну (ч. 1 ст. 183 УК РФ). По версии следствия, менеджер по продажам использовала специальное программное обеспечение для сбора, хранения и обобщения информации о клиентах Сбербанка без их согласия. По предварительным данным, менеджер хотела продать сведения о клиентах.

В январе 2018 года 2 бывшие работницы иркутского отделения банка незаконно получили данные о 32 заёмщиках. Эти данные затем передавались 23-летнему жителю города Ангарск, и он использовал информацию для установления контактов с клиентами, которым за плату оформлял возвраты страховых премий. Cуд Иркутска двоим назначил судебные штрафы по 20 тысяч рублей и одной – 10 тысяч рублей.

В г. Владимир завершено следствие по делу бывшего сотрудника компании сотовой связи, продавшего информацию о клиентах. В феврале 2019 года 20-летний молодой человек устроился стажером в одну из крупных телефонных компаний, в марте он был переведен на должность специалиста офиса продаж и обслуживания. 12 июля 2019 года обвиняемый, используя доступ к служебной базе данных, скопировал на свой телефон персональные данные жительницы Москвы и переслал их неизвестному лицу через мессенджер. За это обвиняемый получил 200 рублей через одну из платежных интернет систем. Молодой человек признал вину в инкриминируемом деянии.

Этого могло не произойти, если они установили бы защищённый вариант Jatoba database!

В свободный доступ на нескольких форумах выложили данные, из двух разных, но одинаково неправильно сконфигурированных MongoDB, оставленных их владельцами без аутентификации

instime.world / instime.life – сервис продвижения в Instagram. 18.02.2020 эта MongoDB попала в индекс поисковика BinaryEdge. Тогда же из нее было сдамплено две коллекции:

user (85 тыс. строк) – имя пользователя, дата создания аккаунта в сервисе (с 01.11.2018 по 17.02.2020), телефон, адрес эл. почты, IP-адрес, страна, сумма на счете, хешированный (bcrypt с солью) пароль и т.п.

user_inst (49 тыс. строк) – URL Instagram-аккаунта, логин Instagram, текстовый пароль Instagram, дата и т.п.

dreamwhite.ru – магазин верхней одежды. В выложенном файле 26,345 строк, содержащих данные клиентов магазина с 21.04.2016 по 20.02.2020: дата/время, адрес эл. почты, телефон, имя, город (иногда адрес) и т.п.

Постгрес-вторники #RuPostgres

Напоминаем , что каждый вторник у всех есть возможность поучаствовать в онлайн мероприятии.

Подробности по мероприятию сегодня можно прочитать в нашей статье.

Самые нужные ссылки по мероприятию

https://bit.ly/RuPostgresTuesday – идеи для обсуждения, предлагайте свои, анонсы, важные ссылки.

Zoom (https://zoom.us): https://zoom.us/j/779919744 – постоянная ссылка для звонков, присоединяйтесь во вторник в 18:30 мск (обычно, уточняйте в документе), если хотите поучаствовать!

Подпишитесь в YouTube: https://www.youtube.com/RuPostgres – прямая трансляция. записи, большая коллекция материалов о Postgres на русском (350+ видео).

Группа #RuPostgres в Facebook: https://www.facebook.com/groups/RuPostgres/ – записи, обсуждения.

https://www.youtube.com/channel/UC0SBGSNmBLrTZIkbN-lJHnw/playlists — большая подборка постгресовых видео, разложенная по темам

На вторник №10 2020-02-18 уже запланировали:

- Гость: Олег Правдин, CTO LinguaLeo. Обсудим хранимки, по мотивам свежего доклада “Опыт плавной миграции высоконагруженного проекта (20+ млн. пользователей) c MySQL на PostgreSQL” https://pgconf.ru/2020/264859

- “PostgreSQL is the Linux of databases” https://www.reddit.com/r/PostgreSQL/comments/f2qs3x/postgresql_is_the_linux_of_databases/

- [Mikhail T] PostgreSQL На GPU. Реальность. Ожидания.

- A set of functions to handle low-level management of relations using mincore to explore cache memory. https://github.com/klando/pgfincore/blob/master/README.md HN: https://news.ycombinator.com/item?id=21669779

- И снова про облака, российские — Яндекс “Как устроены сервисы управляемых баз данных в Яндекс.Облаке” https://habr.com/ru/company/yandex/blog/477860/

- [Eugene Ermolov] На Amazone Re:Invent 2019 Andy Jassy (Amazone Web Services) в очередной раз объявил о совместимости Amazone Aurora с MySqL и PostgreSQL и Perfomance 10x MySQL & 3 x PostgreSQL . Что значит эта совместимость , и чтобы два раза не вставать , по каким параметрам достигнуто 3x ? https://aws.amazon.com/ru/rds/aurora/

- Robust asynchronous job processor powered by Elixir and modern PostgreSQL https://oban.dev

- Debezium – Stream changes from your database. https://debezium.io/

- CDC от Netflix: DBLog: CDC for MySQL and Postgres https://medium.com/netflix-techblog/dblog-a-generic-change-data-capture-framework-69351fb9099b

- pgAnalyze Introducing Automated Postgres EXPLAIN Visualization & Insights https://pganalyze.com/blog/automated-postgres-explain-plan-visualization-and-insights

- видосики с pgDay Paris https://www.youtube.com/channel/UCiOSEHQe91goxYNJDjj2rLw/videos

- PostgreSQL Interactive Learning Portal https://learn.crunchydata.com/

- pgBackRest rewritten in C — v2.21

- “realtime” – Listen to your to PostgreSQL database in realtime via websockets. Built with Elixir. https://github.com/supabase/realtime, https://supabase.io/ HN: https://news.ycombinator.com/item?id=22114560

- Which tables should be auto vacuumed or auto analyzed? – great article, useful tool https://depesz.com/2020/01/29/which-tables-should-be-auto-vacuumed-or-auto-analyzed/comment-page-1/

- Another approach: https://gitlab.com/snippets/1889668 – allows monitoring the “autovacuum wait queue”, useful for tuning and troubleshooting.

- Интересный вариант визуализации результатов pgbench (from the article “Postgresql Performance on Ubuntu linux 18.04 and Nutanix” http://blog.aleph-tech.com/postgresql-performance-on-ubuntu-linux-18-04-and-nutanix/)

- Vitaliy Kukharik: Persistent Memory for database — энергонезависимая память Optane на базе модулей 3D XPoint в формате DIMM. Кто пользуется? Ваше мнение и отзыв. NVMe больше не нужны?) http://www.team.ru/lab/intel_optane_dc_persistent_memory.shtml

- SQL HowTo: пишем while-цикл прямо в запросе, или «Элементарная трехходовка» https://habr.com/ru/company/tensor/blog/486072/